OpenClaw landet auf AWS, schwerwiegende Sicherheitslücke legt über 40.000 Cloud-Instanzen offen

Amazon Web Services (AWS) hat kürzlich auf seinem leichtgewichtigen virtuellen Serverprodukt Amazon Lightsail einen One-Click-Hosting-Service für OpenClaw eingeführt, um eine vereinfachte Cloud-Bereitstellung für dieses KI-Agenten-Framework zu bieten. Diese Veröffentlichung fällt jedoch in eine Zeit, in der die Sicherheitskrise um OpenClaw weiterhin eskaliert: Berichte zeigen, dass weltweit in 82 Ländern insgesamt 42.900 öffentlich exponierte Instanzen existieren.

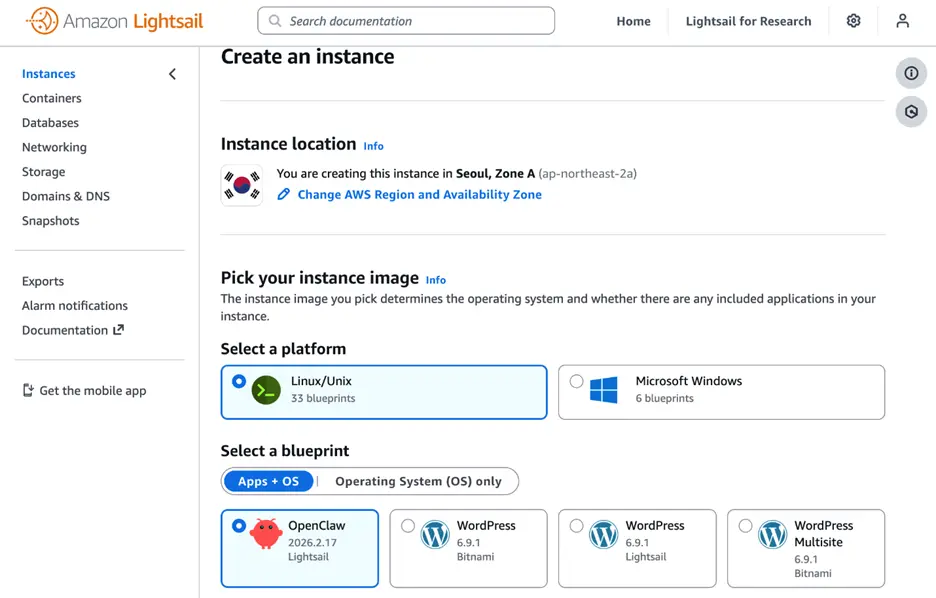

AWS Lightsail Hosting-Deployment: Technische Details und Positionierung

AWS erklärt, dass diese Integration eine Reaktion auf die breite Rückmeldung von Kunden ist, die bei der eigenständigen Einrichtung von OpenClaw vor komplexen Konfigurationsherausforderungen stehen. Lightsail-Blueprints sind vorab mit Amazon Bedrock (Standardintegration von Claude Sonnet 4.6) konfiguriert und automatisieren die Erstellung der erforderlichen IAM-Rollen via CloudShell-Skripte. Nach Auswahl des OpenClaw-Blueprints können Nutzer über den Browser und SSH-Zertifikate mit AI-Agenten interagieren, beispielsweise via WhatsApp, Telegram, Slack, Discord oder Webinterface.

Aus der Verbreitungsperspektive ist das Wachstum von OpenClaw beeindruckend: Es wurde im November 2025 von Peter Steinberger gegründet (ursprünglich Clawdbot genannt, später umbenannt in Moltbot und schließlich OpenClaw). Im Anfang 2026 viral verbreitet, sammelte es innerhalb weniger Wochen 100.000 Sterne und übertraf inzwischen Linux und React als das Repository mit den meisten Sternen auf GitHub außerhalb der aggregierten Projekte. Steinberger wechselte im Februar dieses Jahres zu OpenAI, und OpenClaw wurde inzwischen in eine von OpenAI geförderte unabhängige Open-Source-Stiftung umgewandelt.

CVE-2026-25253 und großflächige Instanz-Exposition: Sicherheitslage im Überblick

Die zentrale Sicherheitsherausforderung bei der AWS-Veröffentlichung ist eine gut dokumentierte schwerwiegende Sicherheitslücke und die daraus resultierende großflächige Exposition:

CVE-2026-25253 (Offenlegung am 1. Februar): Betroffen sind alle OpenClaw-Deployments vor Version 2026.1.29. Angreifer können durch das Stehlen von WebSocket-Tokens eine Fern-Code-Ausführung per One-Click ermöglichen; sie können bösartige URLs konstruieren, bei deren Klick die Authentifizierungstokens automatisch an vom Angreifer kontrollierte Server gesendet werden, ohne dass der Nutzer weitere Aktionen durchführen muss.

Expositionsstatistik: Hunt.io fand über 17.500 exponierte Instanzen; Bitsight dokumentierte zwischen Januar und Februar über 30.000 exponierte Instanzen; SecurityScorecard bestätigte bei globalen Scans 42.900 öffentliche Instanzen, von denen 15.200 bereits bekannte RCE-Schwachstellen aufweisen.

Cloud-Deployment-Fokus: 98,6 % der exponierten Instanzen laufen auf Cloud-Plattformen wie DigitalOcean, Alibaba Cloud, Tencent Cloud und AWS, nicht im Heimnetzwerk, was auf eine weite Verbreitung in Unternehmen und Entwicklerumgebungen hinweist.

Ziel der Token-Diebstähle: Jede OpenClaw-Instanz speichert API-Schlüssel für Dienste wie Claude, OpenAI, Google AI, was sie zu hochpriorisierten Zielen für Angreifer macht.

Auch auf Regierungsebene sind Maßnahmen ergriffen worden: Das chinesische Ministerium für Industrie und Informationstechnologie hat Sicherheitswarnungen veröffentlicht, und südkoreanische Tech-Unternehmen verbieten die interne Nutzung von OpenClaw.

Lieferkettenkontamination und strukturelle Sicherheitsrisiken

Neben bekannten Schwachstellen offenbaren Sicherheitsexperten tiefere strukturelle Probleme:

ClawHub-Lieferkettenkontamination: Bitdefender entdeckte in ClawHub, dem Skill-Center von OpenClaw, etwa 900 bösartige Pakete, die 20 % aller veröffentlichten Skills ausmachen. Diese enthalten gefälschte Tools wie Credential-Stealer, Backdoors für persistente Zugriffe und hochentwickelte Malware, die durch Obfuskation den Code-Review umgehen. Da OpenClaw-Skills mit Systemrechten laufen, können sie direkt auf Nachrichten, API-Schlüssel und Dateien zugreifen, was die Auswirkungen von Supply-Chain-Angriffen deutlich zerstörerischer macht als bei npm oder PyPI.

Prompt-Injection-Angriffe: Giskard-Forschungen zeigen, dass sorgfältig gestaltete Prompts API-Schlüssel, Umgebungsvariablen und geheime Zertifikate aus laufenden Agenten extrahieren können. Dieses Problem kann durch die Sandbox-Mechanismen des Lightsail-Blueprints grundsätzlich nicht gelöst werden.

AWS-Dokumente bestätigen, dass der unsachgemäße Betrieb von OpenClaw Sicherheitsrisiken bergen kann, und empfehlen, keine öffentlich zugänglichen Gateways zu verwenden, Tokens regelmäßig zu rotieren und Zertifikate in Umgebungsvariablen statt in Konfigurationsdateien zu speichern – eine umfassende Sicherheitsanleitung fehlt jedoch.

Häufig gestellte Fragen

Können die Sicherheitsmaßnahmen von AWS Lightsail OpenClaw-Nutzer vor bekannten Schwachstellen schützen?

Lightsail-Blueprints bieten Sicherheitsmaßnahmen wie Sandbox-Ausführung, Geräte-Pairing-Authentifizierung und automatische TLS/HTTPS-Zugriffe, die einige Angriffsvektoren abschwächen. Sie können jedoch CVE-2026-25253 und andere Schwachstellen, die ein Upgrade auf bestimmte Versionen erfordern (AWS-Dokumente sollten Versionsanforderungen klarstellen), nicht vollständig verhindern. Ebenso sind Prompt-Injection- und Lieferkettenprobleme damit nicht gelöst.

Sollten Unternehmen OpenClaw in Produktionsumgebungen einsetzen?

Laut Token Security betreiben 22 % der Organisationen OpenClaw ohne IT-Genehmigung, sogenannte „Shadow AI“-Deployments. Vor der offiziellen Nutzung der AWS Lightsail-gestützten Version sollten Unternehmen sorgfältig prüfen: (1) ob sie auf eine Version aktualisiert haben, die CVE-2026-25253 behebt; (2) ob alle Skills aus vertrauenswürdigen Quellen stammen; (3) ob Systemrechte (Dateizugriff, Skriptausführung, Browserkontrolle) den Sicherheitsrichtlinien entsprechen.

Hat die Umstellung von OpenClaw auf eine Open-Source-Stiftung die Sicherheitsprobleme verbessert?

OpenClaw wurde in eine von OpenAI geförderte unabhängige Open-Source-Stiftung umgewandelt, mit Community-Maintainern unter MIT-Lizenz. Theoretisch bietet diese Struktur eine nachhaltigere Governance und reduziert Risiken durch einzelne Maintainer. Die ClawHub-Lieferkettenkontamination zeigt jedoch, dass das gesamte Ökosystem eine mangelnde Überprüfung und Kontrolle aufweist. Es ist notwendig, strengere Paket-Review-Prozesse zu etablieren, anstatt nur die Organisationsstruktur zu ändern.