ผู้เขียน: Frank, PANews

ธุรกรรมบนบล็อกเชนที่ใช้เงินน้อยกว่า 0.1 ดอลลาร์สหรัฐ ก็สามารถลบคำสั่งซื้อขายมูลค่าหลายหมื่นดอลลาร์ออกจากสมุดคำสั่งของ Polymarket ได้ในพริบตา นี่ไม่ใช่ทฤษฎีสมมุติ แต่เป็นความเป็นจริงที่กำลังเกิดขึ้น

ในเดือนกุมภาพันธ์ 2026 มีผู้เล่นรายหนึ่งเปิดเผยเทคนิคการโจมตีใหม่ต่อผู้ให้บริการตลาดกลางของ Polymarket บนโซเชียลมีเดีย บล็อกเกอร์ BuBBliK อธิบายว่าเป็นการโจมตีแบบ “elegant & brutal” (สง่างามและโหดร้าย) เพราะผู้โจมตีเพียงจ่ายค่าธรรมเนียม Gas บนเครือข่าย Polygon น้อยกว่า 0.1 ดอลลาร์สหรัฐ ก็สามารถดำเนินการโจมตีในประมาณ 50 วินาที และผู้เสียหาย ซึ่งเป็นผู้ให้บริการตลาดและบอทเทรดอัตโนมัติที่วางคำสั่งซื้อขายด้วยเงินจริง ก็ต้องเผชิญกับคำสั่งถูกทำลายหรือสูญเสียโดยไม่คาดคิด

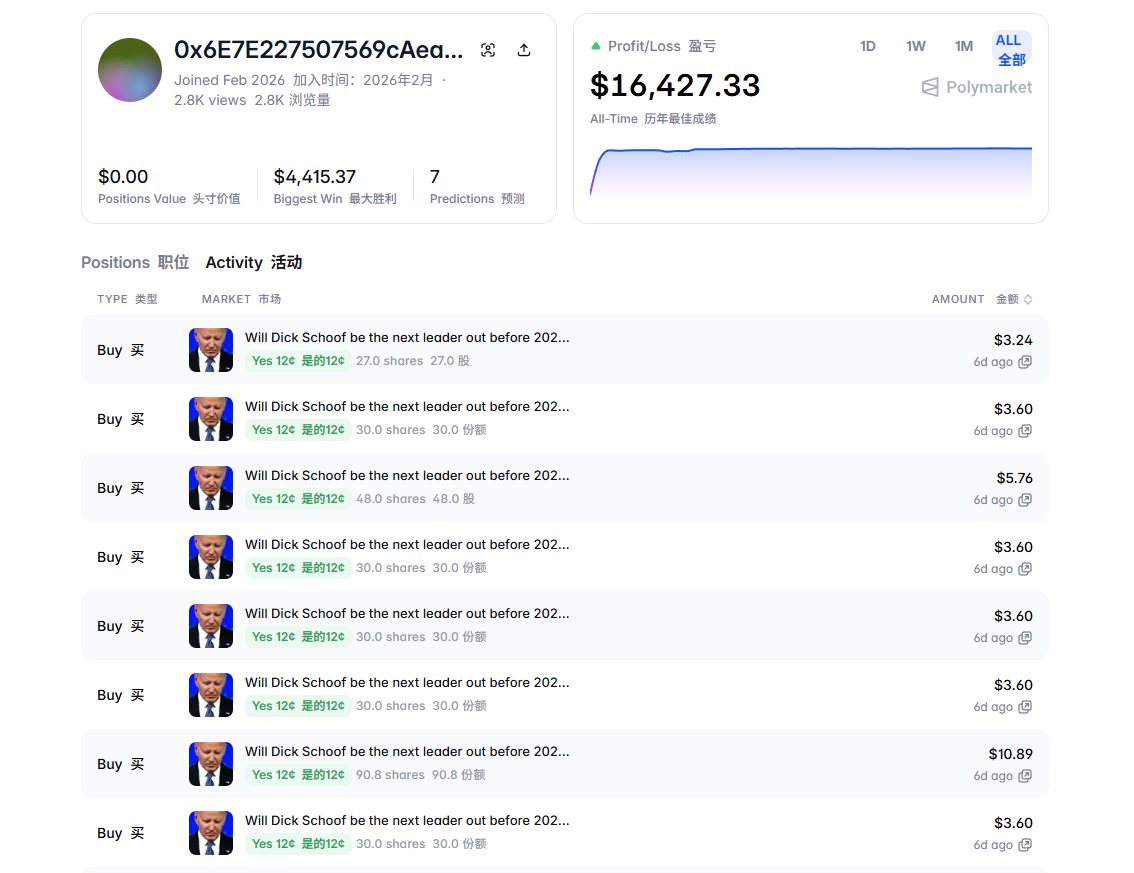

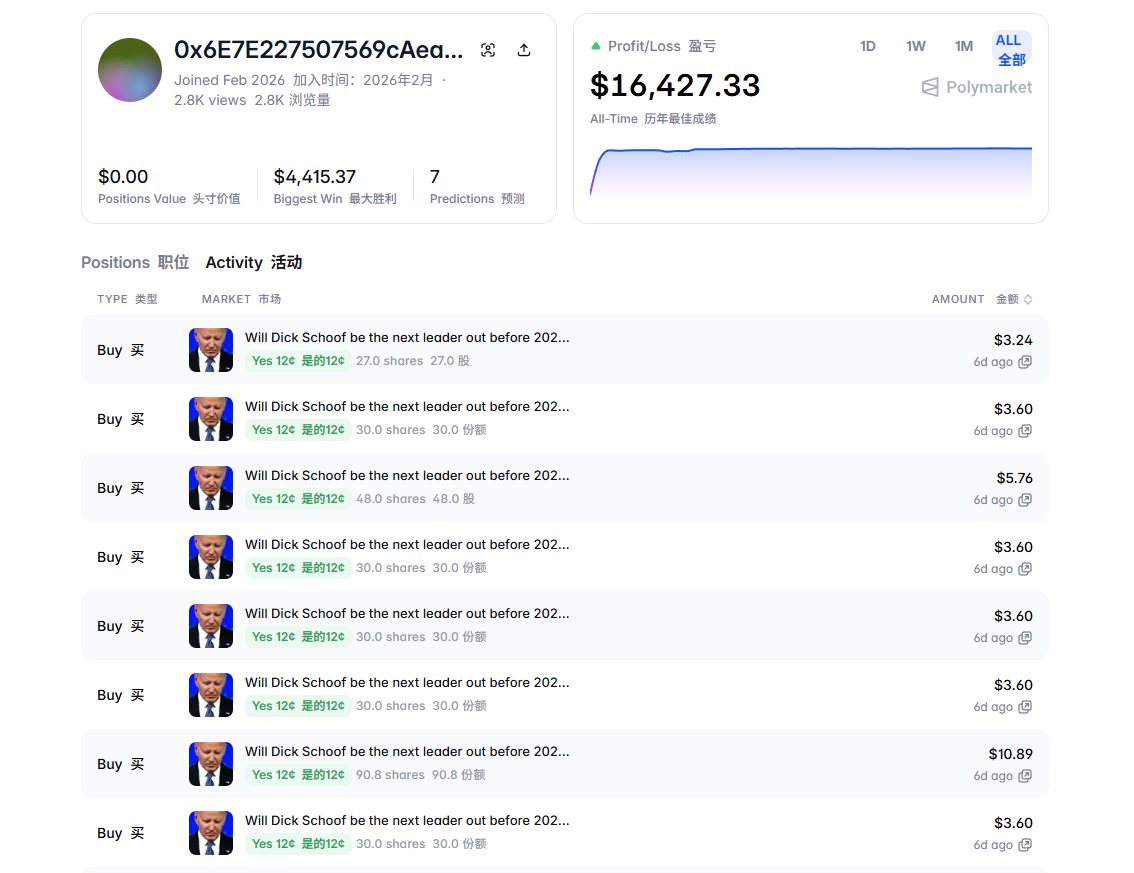

PANews ได้ตรวจสอบที่อยู่ของผู้โจมตีที่ถูกเครื่องหมายบนชุมชน พบว่า บัญชีนี้ลงทะเบียนในเดือนกุมภาพันธ์ 2026 และมีส่วนร่วมในตลาดเพียง 7 แห่ง แต่ทำกำไรรวมกว่า 16,427 ดอลลาร์สหรัฐ และกำไรหลักนี้เกิดขึ้นภายในวันเดียว เมื่อพิจารณาว่าตลาดทำนายมูลค่าถึง 9 หมื่นล้านดอลลาร์สหรัฐ ซึ่งความสามารถในการเคลื่อนย้ายสภาพคล่องของตลาดนี้ด้วยต้นทุนเพียงไม่กี่เซ็นต์ เปิดเผยให้เห็นว่ามีปัญหาไม่ใช่แค่ช่องโหว่ทางเทคนิคเท่านั้น

PANews จะวิเคราะห์กลไกทางเทคนิค, หลักเศรษฐศาสตร์ และผลกระทบต่ออุตสาหกรรมตลาดทำนายนี้อย่างละเอียด

วิธีการโจมตี: การล่าอย่างแม่นยำด้วย “ความล่าช้า” ของเวลา

เพื่อเข้าใจการโจมตีนี้ ต้องเริ่มจากเข้าใจขั้นตอนการทำธุรกรรมของ Polymarket ซึ่งแตกต่างจาก DEX ส่วนใหญ่ เนื่องจาก Polymarket พยายามให้ประสบการณ์ผู้ใช้ใกล้เคียงกับตลาดกลางแบบศูนย์กลาง จึงใช้โครงสร้างแบบ “การจับคู่บนชั้นนอก + การชำระเงินบนชั้นใน” ซึ่งคำสั่งซื้อและการจับคู่จะเสร็จสิ้นในชั้นนอกทันที และเฉพาะการโอนเงินสุดท้ายเท่านั้นที่จะส่งไปยัง Polygon เพื่อดำเนินการ การออกแบบนี้ทำให้ผู้ใช้ได้รับประสบการณ์การวางคำสั่งแบบไม่มีค่าธรรมเนียม Gas และการทำธุรกรรมในวินาทีเดียว แต่ก็สร้างความแตกต่างของเวลา 2-10 วินาทีระหว่างชั้นนอกและชั้นใน ซึ่งเป็นช่องว่างที่ผู้โจมตีใช้ประโยชน์

กลไกของการโจมตีไม่ซับซ้อน ผู้โจมตีเริ่มจากส่งคำสั่งซื้อขายแบบปกติผ่าน API ซึ่งในชั้นนอก ระบบจะตรวจสอบลายเซ็นและยอดเงินคงเหลือว่าถูกต้อง จากนั้นจะเปรียบเทียบกับคำสั่งในสมุดคำสั่ง แต่ในเวลาใกล้เคียงกัน ผู้โจมตีจะส่งธุรกรรมโอน USDC ด้วยค่าธรรมเนียม Gas สูงมากบนชั้นบนสุดของเครือข่าย ทำให้เงินในกระเป๋าถูกโอนออกไปก่อน เมื่อคำสั่งนี้ได้รับการยืนยันบนเครือข่ายแล้ว การส่งคำสั่งจับคู่บนชั้นนอกก็จะดำเนินต่อไป แต่ในขณะเดียวกัน เงินในกระเป๋าของผู้โจมตีได้ถูกถอนออกไปแล้ว ทำให้คำสั่งจับคู่ล้มเหลวและถูกยกเลิก

ถ้าหากเรื่องนี้จบลงแค่เพียงเสียค่าธรรมเนียม Gas ไป ก็เป็นเพียงความสูญเสียเล็กน้อย แต่ความอันตรายที่แท้จริงคือ แม้ธุรกรรมบนเครือข่ายจะล้มเหลว ระบบชั้นนอกของ Polymarket กลับบังคับลบคำสั่งของผู้ให้บริการตลาดที่ไม่รู้ตัวออกจากสมุดคำสั่ง นั่นคือ ผู้โจมตีใช้ธุรกรรมที่ล้มเหลวเพื่อเคลียร์คำสั่งซื้อขายของผู้อื่นออกอย่างง่ายดาย

เปรียบเทียบง่าย ๆ คือ เหมือนการประมูลที่เสียงตะโกนสูงสุดในช่วงเวลาที่ประมูลกำลังจะจบ แล้วประกาศว่า “ฉันไม่มีเงิน” แต่เจ้าประมูลกลับยึดหมายเลขบัตรของผู้ประมูลคนอื่นทั้งหมด ทำให้การประมูลล้มเหลว

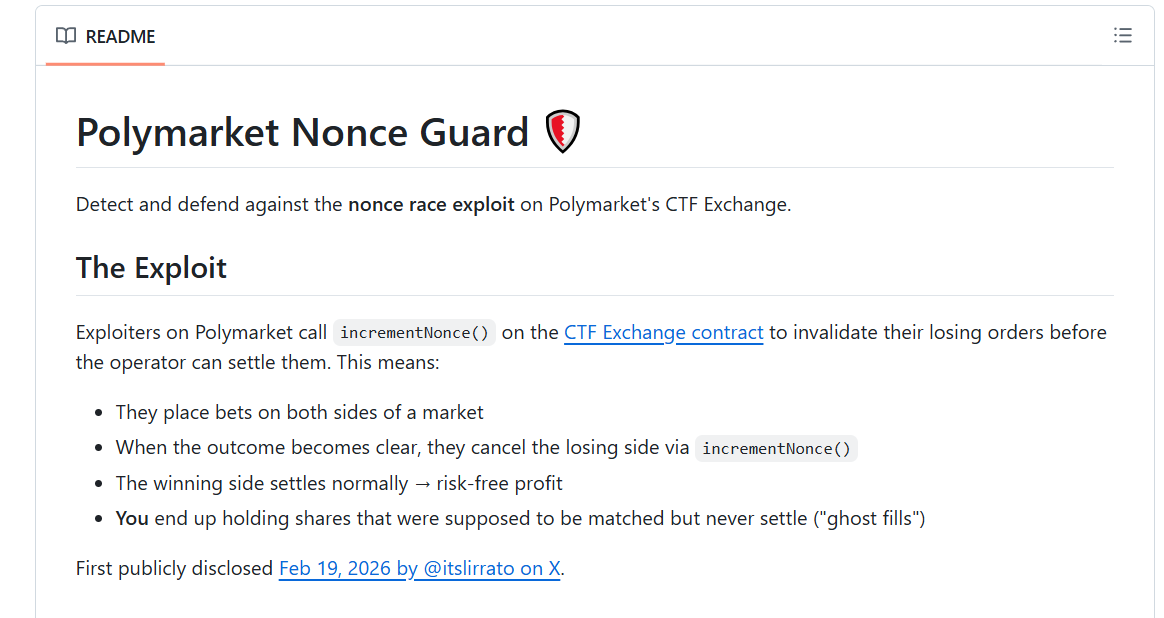

นอกจากนี้ ชุมชนยังพบเวอร์ชันอัปเกรดของการโจมตีนี้ ซึ่งถูกเรียกว่า “Ghost Fills” (การทำธุรกรรมผี) ผู้โจมตีไม่จำเป็นต้องรีบโอนเงิน แต่หลังจากคำสั่งบนชั้นนอกถูกจับคู่แล้วและยังไม่ได้ชำระเงินบนชั้นใน ก็สามารถเรียกใช้ฟังก์ชัน “ยกเลิกคำสั่งทั้งหมด” บนสมาร์ทคอนแทรกต์ เพื่อให้คำสั่งของตนหมดอายุทันที ผลลัพธ์คือคำสั่งของตนถูกยกเลิกในพริบตา ยิ่งไปกว่านั้น ผู้โจมตีสามารถวางคำสั่งในหลายตลาดพร้อมกัน แล้วสังเกตแนวโน้มราคา จากนั้นก็เก็บคำสั่งที่ได้เปรียบไว้ ส่วนคำสั่งที่ไม่ดี ก็ใช้วิธีนี้ยกเลิก ทำให้เกิดกลยุทธ์ “ชนะโดยไม่แพ้” ฟรีออปชัน

กลไกทางเศรษฐศาสตร์ของการโจมตี: ต้นทุนเพียงไม่กี่เซ็นต์ ให้ผลตอบแทน 1.6 หมื่นดอลลาร์

นอกจากการลบคำสั่งของผู้ให้บริการตลาดแล้ว การที่สถานะบนชั้นนอกและชั้นในไม่สอดคล้องกันก็ถูกใช้เพื่อโจมตีบอทเทรดอัตโนมัติ จากการตรวจสอบของทีมความปลอดภัย GoPlus พบว่าบอทที่ได้รับผลกระทบได้แก่ Negrisk, ClawdBots, MoltBot เป็นต้น

การโจมตีนี้ไม่ได้สร้างกำไรโดยตรงจากการลบคำสั่ง แต่แล้วเงินที่ได้มาจากไหน?

PANews วิเคราะห์ว่ากระบวนการทำกำไรของผู้โจมตีมีสองเส้นทาง

เส้นทางแรกคือ “การครองตลาดหลังการล้างคำสั่ง” ในตลาดทำนายยอดนิยม สมมติว่ามีคำสั่งซื้อขายหลายรายแข่งขันกันอยู่ ระหว่างคำสั่งซื้อและขาย ราคาสวิงแคบ เช่น ซื้อในราคา 49 ดอลลาร์ ขายในราคา 51 ดอลลาร์ ซึ่งทำกำไรเพียง 2 ดอลลาร์ต่อคำสั่ง แต่ผู้โจมตีใช้กลยุทธ์ส่งคำสั่งล้มเหลวซ้ำ ๆ เพื่อกำจัดคู่แข่ง แล้วกลายเป็นตลาดว่างเปล่า จากนั้นก็วางคำสั่งซื้อขายในราคาที่กว้างขึ้น เช่น ซื้อในราคา 40 ดอลลาร์ ขายในราคา 60 ดอลลาร์ ซึ่งทำให้เมื่อไม่มีราคาที่ดีกว่า ผู้ใช้งานต้องยอมรับราคานี้ และผู้โจมตีจะได้กำไรจากส่วนต่างนี้

เส้นทางที่สองคือ “การล่าออร์เดอร์ป้องกันความเสี่ยง” ตัวอย่างเช่น ตลาดมีราคาของ “Yes” อยู่ที่ 50 เซนต์ ผู้โจมตีส่งคำสั่งซื้อ “Yes” มูลค่า 10,000 ดอลลาร์ผ่าน API หลังจากระบบชั้นนอกยืนยันการจับคู่แล้ว ระบบจะบอกบอทว่า “คุณขายไปแล้ว 20,000 หุ้นของ Yes” เพื่อป้องกันความเสี่ยง บอทจะซื้อ “No” ในตลาดอื่นเพื่อชดเชยความเสี่ยง แต่ในขณะเดียวกัน เมื่อคำสั่งซื้อ 10,000 ดอลลาร์นี้ล้มเหลวบนเครือข่าย บอทก็ไม่ได้ขาย “Yes” จริง ๆ ทำให้ตำแหน่งการป้องกันความเสี่ยงของบอทกลายเป็นการเสี่ยงแบบเปล่าเปลี่ยว และเมื่อบอทต้องขายตำแหน่งที่ไม่มีการป้องกันนี้ ก็สามารถทำกำไรจากการเปลี่ยนแปลงของราคาได้

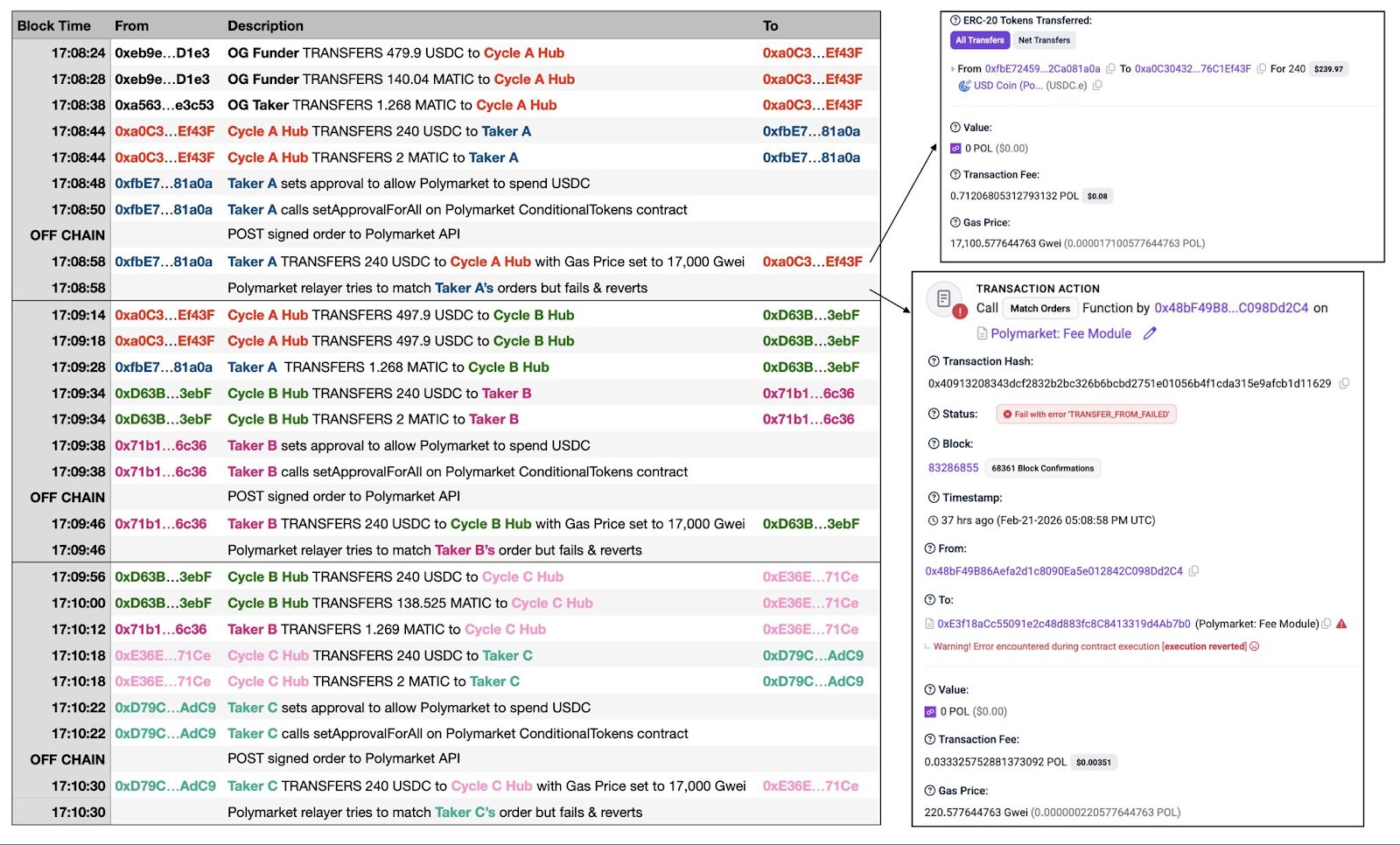

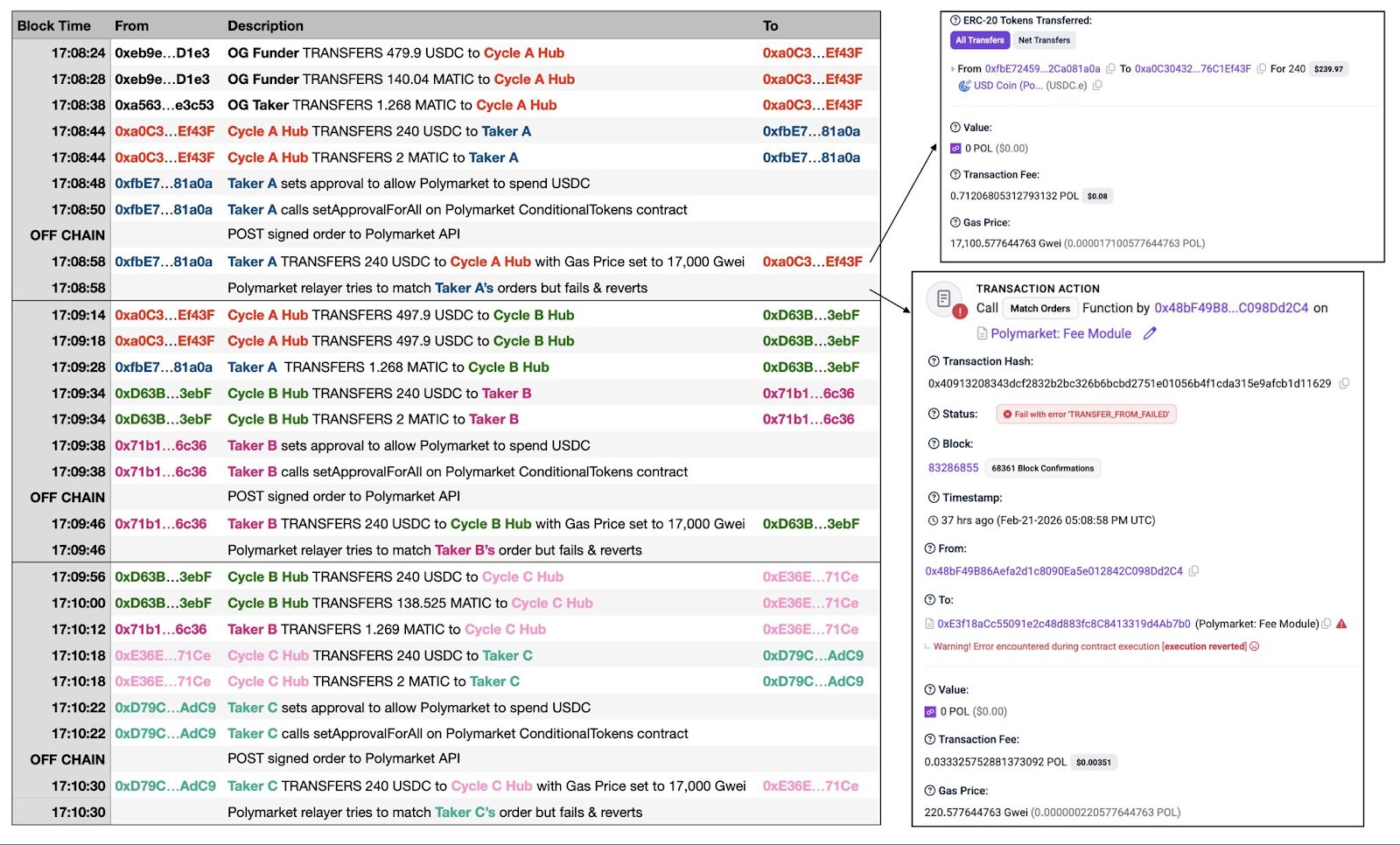

ในแง่ต้นทุน การโจมตีแต่ละครั้งใช้ Gas บน Polygon น้อยกว่า 0.1 ดอลลาร์สหรัฐ และใช้เวลาประมาณ 50 วินาทีต่อรอบ ซึ่งสามารถทำซ้ำได้ประมาณ 72 ครั้งต่อชั่วโมง นักโจมตีบางรายสร้างระบบ “วงจรสองกระเป๋า” (Cycle A Hub กับ Cycle B Hub สลับกัน) เพื่อทำการโจมตีอัตโนมัติแบบความถี่สูง บนบันทึกบนเครือข่ายมีธุรกรรมล้มเหลวหลายร้อยรายการ

ในด้านผลตอบแทน จากข้อมูลของ PANews บัญชีที่ถูกเครื่องหมายบนชุมชนลงทะเบียนในเดือนกุมภาพันธ์ 2026 และมีส่วนร่วมใน 7 ตลาด แต่ทำกำไรรวม 16,427 ดอลลาร์สหรัฐ และกำไรสูงสุดต่อครั้งอยู่ที่ 4,415 ดอลลาร์สหรัฐ ซึ่งแสดงให้เห็นว่าผู้โจมตีใช้ต้นทุน Gas รวมไม่ถึง 10 ดอลลาร์สหรัฐ ในการสร้างผลกำไรเกิน 16,000 ดอลลาร์ในวันเดียว และนี่เป็นเพียงบัญชีที่ถูกเครื่องหมายเท่านั้น อาจมีบัญชีอื่น ๆ ที่เข้าร่วมและทำกำไรอีกมากมาย

ถ้าหากเรื่องนี้จบลงแค่เพียงเสียค่าธรรมเนียม Gas ไป ก็เป็นเพียงความสูญเสียเล็กน้อย แต่ความอันตรายที่แท้จริงคือ แม้ธุรกรรมบนเครือข่ายจะล้มเหลว ระบบชั้นนอกของ Polymarket กลับบังคับลบคำสั่งของผู้ให้บริการตลาดที่ไม่รู้ตัวออกจากสมุดคำสั่ง นั่นคือ ผู้โจมตีใช้ธุรกรรมที่ล้มเหลวเพื่อเคลียร์คำสั่งซื้อขายของผู้อื่นออกอย่างง่ายดาย

เปรียบเทียบง่าย ๆ คือ เหมือนการประมูลที่เสียงตะโกนสูงสุดในช่วงเวลาที่ประมูลกำลังจะจบ แล้วประกาศว่า “ฉันไม่มีเงิน” แต่เจ้าประมูลกลับยึดหมายเลขบัตรของผู้ประมูลคนอื่นทั้งหมด ทำให้การประมูลล้มเหลว

นอกจากนี้ ชุมชนยังพบเวอร์ชันอัปเกรดของการโจมตีนี้ ซึ่งถูกเรียกว่า “Ghost Fills” (การทำธุรกรรมผี) ผู้โจมตีไม่จำเป็นต้องรีบโอนเงิน แต่หลังจากคำสั่งบนชั้นนอกถูกจับคู่แล้วและยังไม่ได้ชำระเงินบนชั้นใน ก็สามารถเรียกใช้ฟังก์ชัน “ยกเลิกคำสั่งทั้งหมด” บนสมาร์ทคอนแทรกต์ เพื่อให้คำสั่งของตนหมดอายุทันที ผลลัพธ์คือคำสั่งของตนถูกยกเลิกในพริบตา ยิ่งไปกว่านั้น ผู้โจมตีสามารถวางคำสั่งในหลายตลาดพร้อมกัน แล้วสังเกตแนวโน้มราคา จากนั้นก็เก็บคำสั่งที่ได้เปรียบไว้ ส่วนคำสั่งที่ไม่ดี ก็ใช้วิธีนี้ยกเลิก ทำให้เกิดกลยุทธ์ “ชนะโดยไม่แพ้” ฟรีออปชัน

กลไกทางเศรษฐศาสตร์ของการโจมตี: ต้นทุนเพียงไม่กี่เซ็นต์ ให้ผลตอบแทน 1.6 หมื่นดอลลาร์

นอกจากการลบคำสั่งของผู้ให้บริการตลาดแล้ว การที่สถานะบนชั้นนอกและชั้นในไม่สอดคล้องกันก็ถูกใช้เพื่อโจมตีบอทเทรดอัตโนมัติ จากการตรวจสอบของทีมความปลอดภัย GoPlus พบว่าบอทที่ได้รับผลกระทบได้แก่ Negrisk, ClawdBots, MoltBot เป็นต้น

การโจมตีนี้ไม่ได้สร้างกำไรโดยตรงจากการลบคำสั่ง แต่แล้วเงินที่ได้มาจากไหน?

PANews วิเคราะห์ว่ากระบวนการทำกำไรของผู้โจมตีมีสองเส้นทาง

เส้นทางแรกคือ “การครองตลาดหลังการล้างคำสั่ง” ในตลาดทำนายยอดนิยม สมมติว่ามีคำสั่งซื้อขายหลายรายแข่งขันกันอยู่ ระหว่างคำสั่งซื้อและขาย ราคาสวิงแคบ เช่น ซื้อในราคา 49 ดอลลาร์ ขายในราคา 51 ดอลลาร์ ซึ่งทำกำไรเพียง 2 ดอลลาร์ต่อคำสั่ง แต่ผู้โจมตีใช้กลยุทธ์ส่งคำสั่งล้มเหลวซ้ำ ๆ เพื่อกำจัดคู่แข่ง แล้วกลายเป็นตลาดว่างเปล่า จากนั้นก็วางคำสั่งซื้อขายในราคาที่กว้างขึ้น เช่น ซื้อในราคา 40 ดอลลาร์ ขายในราคา 60 ดอลลาร์ ซึ่งทำให้เมื่อไม่มีราคาที่ดีกว่า ผู้ใช้งานต้องยอมรับราคานี้ และผู้โจมตีจะได้กำไรจากส่วนต่างนี้

เส้นทางที่สองคือ “การล่าออร์เดอร์ป้องกันความเสี่ยง” ตัวอย่างเช่น ตลาดมีราคาของ “Yes” อยู่ที่ 50 เซนต์ ผู้โจมตีส่งคำสั่งซื้อ “Yes” มูลค่า 10,000 ดอลลาร์ผ่าน API หลังจากระบบชั้นนอกยืนยันการจับคู่แล้ว ระบบจะบอกบอทว่า “คุณขายไปแล้ว 20,000 หุ้นของ Yes” เพื่อป้องกันความเสี่ยง บอทจะซื้อ “No” ในตลาดอื่นเพื่อชดเชยความเสี่ยง แต่ในขณะเดียวกัน เมื่อคำสั่งซื้อ 10,000 ดอลลาร์นี้ล้มเหลวบนเครือข่าย บอทก็ไม่ได้ขาย “Yes” จริง ๆ ทำให้ตำแหน่งการป้องกันความเสี่ยงของบอทกลายเป็นการเสี่ยงแบบเปล่าเปลี่ยว และเมื่อบอทต้องขายตำแหน่งที่ไม่มีการป้องกันนี้ ก็สามารถทำกำไรจากการเปลี่ยนแปลงของราคาได้

ในแง่ต้นทุน การโจมตีแต่ละครั้งใช้ Gas บน Polygon น้อยกว่า 0.1 ดอลลาร์สหรัฐ และใช้เวลาประมาณ 50 วินาทีต่อรอบ ซึ่งสามารถทำซ้ำได้ประมาณ 72 ครั้งต่อชั่วโมง นักโจมตีบางรายสร้างระบบ “วงจรสองกระเป๋า” (Cycle A Hub กับ Cycle B Hub สลับกัน) เพื่อทำการโจมตีอัตโนมัติแบบความถี่สูง บนบันทึกบนเครือข่ายมีธุรกรรมล้มเหลวหลายร้อยรายการ

ในด้านผลตอบแทน จากข้อมูลของ PANews บัญชีที่ถูกเครื่องหมายบนชุมชนลงทะเบียนในเดือนกุมภาพันธ์ 2026 และมีส่วนร่วมใน 7 ตลาด แต่ทำกำไรรวม 16,427 ดอลลาร์สหรัฐ และกำไรสูงสุดต่อครั้งอยู่ที่ 4,415 ดอลลาร์สหรัฐ ซึ่งแสดงให้เห็นว่าผู้โจมตีใช้ต้นทุน Gas รวมไม่ถึง 10 ดอลลาร์สหรัฐ ในการสร้างผลกำไรเกิน 16,000 ดอลลาร์ในวันเดียว และนี่เป็นเพียงบัญชีที่ถูกเครื่องหมายเท่านั้น อาจมีบัญชีอื่น ๆ ที่เข้าร่วมและทำกำไรอีกมากมาย

สำหรับผู้ให้บริการตลาดที่ได้รับผลกระทบ ความเสียหายนี้ยากต่อการวัดผล บางรายรายงานว่าขาดทุนหลายพันดอลลาร์จากการเทรดในตลาด BTC ระยะเวลา 5 นาที และความเสียหายที่ลึกซึ้งกว่าคือ โอกาสทางธุรกิจที่สูญเสียไปจากการถูกบังคับลบคำสั่งบ่อยครั้ง รวมถึงการปรับกลยุทธ์การเป็นผู้ให้บริการตลาด

ปัญหาที่ซับซ้อนคือ ช่องโหว่นี้เป็นปัญหาจากการออกแบบกลไกของ Polymarket เอง ซึ่งไม่สามารถแก้ไขได้ในระยะสั้น เมื่อเทคนิคการโจมตีนี้ถูกเปิดเผย โอกาสที่จะเกิดขึ้นซ้ำก็จะเพิ่มขึ้น และจะเป็นการทำลายเสถียรภาพของสภาพคล่องใน Polymarket ซึ่งอยู่ในสภาพที่เปราะบางอยู่แล้ว

ชุมชนเริ่มพยายามช่วยเหลือตัวเอง แจ้งเตือน และแพลตฟอร์มก็เงียบ

จนถึงปัจจุบัน ทางการของ Polymarket ยังไม่ได้ออกแถลงการณ์หรือแผนการแก้ไขอย่างเป็นทางการเกี่ยวกับการโจมตีคำสั่งซื้อเหล่านี้ มีผู้ใช้บางรายในโซเชียลมีเดียระบุว่า บั๊กนี้ถูกแจ้งไปหลายครั้งหลายเดือนแล้ว แต่ก็ไม่มีการดำเนินการใด ๆ ที่ชัดเจน ยิ่งไปกว่านั้น ในเหตุการณ์ก่อนหน้านี้ที่ Polymarket เผชิญกับ “การโจมตีด้านการกำกับดูแล” (การปลอมแปลงโหวต UMA Oracle) ก็เลือกที่จะไม่คืนเงิน

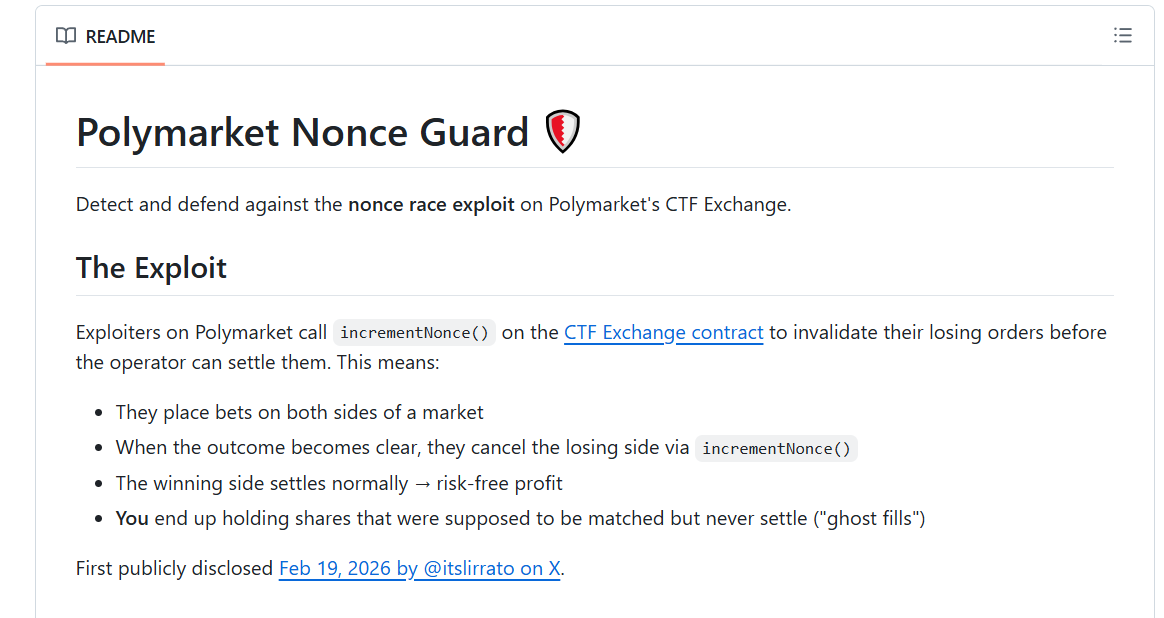

ในสถานการณ์ที่ไม่มีการตอบสนองจากทางการ ชุมชนจึงเริ่มพัฒนาวิธีแก้ไขเอง เช่น การสร้างเครื่องมือเปิดเผยรหัสชื่อ “Nonce Guard” ซึ่งเป็นเครื่องมือเฝ้าระวังแบบโอเพนซอร์ส ที่สามารถตรวจจับการยกเลิกคำสั่งบน Polygon ได้แบบเรียลไทม์ สร้างรายชื่อบัญชีผู้โจมตีในบัญชีดำ และแจ้งเตือนบอทเทรดให้ทราบ อย่างไรก็ตาม วิธีนี้เป็นเพียงการเสริมความปลอดภัยชั่วคราว ไม่สามารถแก้ปัญหาได้อย่างรากฐาน

สำหรับผู้ให้บริการตลาดที่ได้รับผลกระทบ ความเสียหายนี้ยากต่อการวัดผล บางรายรายงานว่าขาดทุนหลายพันดอลลาร์จากการเทรดในตลาด BTC ระยะเวลา 5 นาที และความเสียหายที่ลึกซึ้งกว่าคือ โอกาสทางธุรกิจที่สูญเสียไปจากการถูกบังคับลบคำสั่งบ่อยครั้ง รวมถึงการปรับกลยุทธ์การเป็นผู้ให้บริการตลาด

ปัญหาที่ซับซ้อนคือ ช่องโหว่นี้เป็นปัญหาจากการออกแบบกลไกของ Polymarket เอง ซึ่งไม่สามารถแก้ไขได้ในระยะสั้น เมื่อเทคนิคการโจมตีนี้ถูกเปิดเผย โอกาสที่จะเกิดขึ้นซ้ำก็จะเพิ่มขึ้น และจะเป็นการทำลายเสถียรภาพของสภาพคล่องใน Polymarket ซึ่งอยู่ในสภาพที่เปราะบางอยู่แล้ว

ชุมชนเริ่มพยายามช่วยเหลือตัวเอง แจ้งเตือน และแพลตฟอร์มก็เงียบ

จนถึงปัจจุบัน ทางการของ Polymarket ยังไม่ได้ออกแถลงการณ์หรือแผนการแก้ไขอย่างเป็นทางการเกี่ยวกับการโจมตีคำสั่งซื้อเหล่านี้ มีผู้ใช้บางรายในโซเชียลมีเดียระบุว่า บั๊กนี้ถูกแจ้งไปหลายครั้งหลายเดือนแล้ว แต่ก็ไม่มีการดำเนินการใด ๆ ที่ชัดเจน ยิ่งไปกว่านั้น ในเหตุการณ์ก่อนหน้านี้ที่ Polymarket เผชิญกับ “การโจมตีด้านการกำกับดูแล” (การปลอมแปลงโหวต UMA Oracle) ก็เลือกที่จะไม่คืนเงิน

ในสถานการณ์ที่ไม่มีการตอบสนองจากทางการ ชุมชนจึงเริ่มพัฒนาวิธีแก้ไขเอง เช่น การสร้างเครื่องมือเปิดเผยรหัสชื่อ “Nonce Guard” ซึ่งเป็นเครื่องมือเฝ้าระวังแบบโอเพนซอร์ส ที่สามารถตรวจจับการยกเลิกคำสั่งบน Polygon ได้แบบเรียลไทม์ สร้างรายชื่อบัญชีผู้โจมตีในบัญชีดำ และแจ้งเตือนบอทเทรดให้ทราบ อย่างไรก็ตาม วิธีนี้เป็นเพียงการเสริมความปลอดภัยชั่วคราว ไม่สามารถแก้ปัญหาได้อย่างรากฐาน

เมื่อเทียบกับกลยุทธ์การทำกำไรแบบอื่น ๆ การโจมตีนี้อาจส่งผลกระทบในระยะยาวมากกว่า สำหรับผู้ให้บริการตลาด การลบคำสั่งอย่างกะทันหันและเป็นจำนวนมาก ทำให้ความเสถียรและความคาดหวังของกลยุทธ์การเป็นผู้ให้บริการลดลง ซึ่งอาจส่งผลให้พวกเขาหยุดให้บริการใน Polymarket ไปในที่สุด

สำหรับผู้ใช้งานบอทเทรดอัตโนมัติ API ที่ให้สัญญาณการเทรดก็อาจไม่เชื่อถือได้อีกต่อไป และผู้ใช้ทั่วไปอาจประสบกับความสูญเสียอย่างรุนแรงจากสภาพคล่องที่หายไปอย่างรวดเร็ว

ในระดับแพลตฟอร์ม Polymarket เอง เมื่อผู้ให้บริการตลาดไม่กล้าวางคำสั่งและบอทเทรดไม่กล้าทำการป้องกันความเสี่ยง สมุดคำสั่งก็จะค่อย ๆ ขาดความลึกลงไป ซึ่งเป็นวงจรที่เลวร้ายและจะยิ่งทำให้สถานการณ์แย่ลงเรื่อย ๆ

เมื่อเทียบกับกลยุทธ์การทำกำไรแบบอื่น ๆ การโจมตีนี้อาจส่งผลกระทบในระยะยาวมากกว่า สำหรับผู้ให้บริการตลาด การลบคำสั่งอย่างกะทันหันและเป็นจำนวนมาก ทำให้ความเสถียรและความคาดหวังของกลยุทธ์การเป็นผู้ให้บริการลดลง ซึ่งอาจส่งผลให้พวกเขาหยุดให้บริการใน Polymarket ไปในที่สุด

สำหรับผู้ใช้งานบอทเทรดอัตโนมัติ API ที่ให้สัญญาณการเทรดก็อาจไม่เชื่อถือได้อีกต่อไป และผู้ใช้ทั่วไปอาจประสบกับความสูญเสียอย่างรุนแรงจากสภาพคล่องที่หายไปอย่างรวดเร็ว

ในระดับแพลตฟอร์ม Polymarket เอง เมื่อผู้ให้บริการตลาดไม่กล้าวางคำสั่งและบอทเทรดไม่กล้าทำการป้องกันความเสี่ยง สมุดคำสั่งก็จะค่อย ๆ ขาดความลึกลงไป ซึ่งเป็นวงจรที่เลวร้ายและจะยิ่งทำให้สถานการณ์แย่ลงเรื่อย ๆ

btc.bar.articles

比特币现货 ETF 昨日净流入 1.80 亿美元,贝莱德 IBIT 领涨

3月13日,比特币现货ETF总净流入达1.80亿美元,已连续五天实现净流入。其中贝莱德ETF IBIT单日净流入1.44亿美元,总净流入达到630.66亿美元。富达ETF FBTC单日净流入2324.14万美元,总净流入109.90亿美元。目前,比特币现货ETF总资产净值为918.26亿美元,累计净流入561.36亿美元。

GateNews1 ชั่วโมง ที่แล้ว

剑桥研究:比特币可承受全球72%海底电缆断裂,但定向攻击五大托管商或致瘫痪

剑桥替代金融研究中心发布研究指出,72%至92%的海底电缆需同时失效,才会影响比特币网络节点。87%以上故障事件对节点影响小于5%,电缆故障与比特币价格几乎无关联。研究还发现,定向攻击对网络影响显著,针对关键电缆可迅速降低破坏阈值至20%。

GateNews1 ชั่วโมง ที่แล้ว

Charlie Lee cảnh báo nguy cơ lượng Bitcoin của Satoshi bị tấn công lượng tử

Charlie Lee warns that Satoshi Nakamoto's estimated 1.1 million BTC could be at risk from future quantum computing attacks. He highlights vulnerabilities in early Bitcoin wallets and urges the crypto community to adopt long-term security measures.

TapChiBitcoin1 ชั่วโมง ที่แล้ว

Stanley Druckenmiller:稳定币或在 10-15 年内成为全球支付体系核心

亿万富翁Stanley Druckenmiller在接受采访时指出,区块链和稳定币可能将在未来10至15年内成为全球支付体系基础设施,认为其效率和成本优于传统法币支付系统。但他对加密货币作为价值储存工具持保留态度,偏好黄金。

GateNews2 ชั่วโมง ที่แล้ว

Bittensor (TAO) Surges Past $230 as AI Tokens Rally With Bitcoin

Key Insights

Bittensor surged above $230 after a 13 percent daily gain as Bitcoin approached $72,000, triggering a coordinated rally across AI-focused crypto assets.

AI tokens including Render, FET and Internet Computer recorded double-digit gains as traders increased exposure to

CryptoFrontNews2 ชั่วโมง ที่แล้ว